����ժҪ��ժҪ�S����Ϣ���g�a�I�İlչ�����W�O�䔵�������L�����W��ȫ�������y���c���s�Ȳ���������ᘌ����W�c����朵��ش�ȫ�¼��r�аl�����@Щ�¼���ʾ�����W����朰�ȫ�����ď��s��.Ŀǰ�����S����Ϣ��ȫ���_֪�R����������W��ȫ���{��������֪�R��Į�����ʹ��

����ժҪ�S����Ϣ���g�a�I�İlչ�����W�O�䔵�������L�����W��ȫ�������y���c���s�Ȳ���������ᘌ����W�c����朵��ش�ȫ�¼��r�аl�����@Щ�¼���ʾ�����W����朰�ȫ�����ď��s��.Ŀǰ�����S����Ϣ��ȫ���_֪�R����������W��ȫ���{��������֪�R��Į�����ʹ���{�u��ʮ�����y.��������Ϣ��ȫ֪�R���M���о��������������Pע�İ�ȫ֪�R��Դ�c�����ߵđ��g�����g����ģʽ���ϳ�һ���yһ���Pϵӳ��朽ӈD֪�R�죬���������{���ּ����������¶�����{�¼����������W��ȫ���{Ҫ���u������.�����һ�����W������L�U�������wRIoTSCO�����Դ�ģ�͞���A�OӋ�����W��ȫ�µ�����Ҏ�t�����ñ��w�ı��_�����������W��ȫ�I��֪�R֮�g���Z�x�Pϵ���Խ�Q��Դ֪�R���Z�x���|�Ԇ��}.�����һ�����W�h��ʾ���л������᷽���M�а�ȫ�u�����Ԅӻ����������ʩ�ԑ������{�¼��������L���{�¼����ܲ������������ι�������ȫò.

�����P�I�~���W��ȫ;����朰�ȫ;���{����;���w;֪�R����;����Ҏ�t

�������W(Internetofthings��IoT)�I��İlչ��׃�˂��y�Ĺ��I�ΑB���������˂�������������W�O���ʹ�ú��������W���g���ռ���ʹ���W���ÔUչ�����V�����I���繤�����W���t���I�����ܳ��С�����늾W��[1]�������ڵ����W��ȫ���}Ҳ�����F.

�������S��Ϣ���c���I��������ںϣ��ɵV��������������I��Ĺ��I���ƾW�j�c������܊�¡����ڵ�ϵ�y�ľW�j��������������ȫ�c��W���x����u�lչ��W�j���B�Ӻ���Ϣ�����������W�_�ţ����y�ăȾW��W������uģ���������˟o̎���ڵľW�j��ȫ�L�U.���W�����µĹ����O���c�W�j���g���ںϣ������˹��I�h���ă��ⲿ��ȫ߅��[2].���ؾW�j�O�䲻�H���R��ݔ�·�ϵ�ܛӲ����ȫ���W�j���o߅��ģ���Ȱ�ȫ�L�U��߀���R��ƽ�_����̓�M���е��������֡��`Ҏ���롢�����Gʧ���` �ʹ۸ĵ����Ͱ�ȫ�L�U.

����ͬ�r�����W����朵İ�ȫ���{Ҳ�S������朏��s�̶ȵ���߶�������F.���W������漰���и��N�΄յIJ�ͬ��ϵ�y�������Ȳ��_�l����Ϣ���f�����g�M���Լ��aƷ����������ȫ�^�̣����漰�������c���������a�ߡ�ϵ�y�����̡������̡���؛�̡��N���̵�.���W����朰�ȫ���w�˵�������؛�̡������̺ͷ�����֮�g���NܛӲ���aƷ����Ϣ��ȫ��������������W�h���c���W�O���ϴ��d���\�I���g����Ϣ���g.�S�����W����朵ď��s�̶Ȳ�����ߣ����W����朵��L�U����������u���ͣ��κνM������ճ��F©����й¶�����ƉĘI�յ��B؞�ԣ������y�Կ��Ƶİ�ȫ�L�U.

�����������������W��ȫ���R�����s�Ҷ�׃�����{�����ܵ����ֺ���׃��Խ��Խ���ܻ��c���ӻ�.�ڴ������W�O����뻥�W���^���У�������Ϣ�Ľ����;W�j�Y���Ŀ���׃��ʹ�������Mһ���U����a���µ����c�����{[3].ͬ�r�����W������У�һ�������ι���札h���е�©�����ԏ�Դ���c���������W�jϵ�y�Ķ���Ŀ�˹��c�����Ԍ����W��������w�W�j��ȫ���{�����Ե��Pע�dz���Ҫ.

�������挦���W�h���е��������{�r�����y�İ�ȫ���֙z�y��푑����g�o���m�����W��ȫ�I�����R�Ĺ�������ȫ��Ϣ���¼�����(securityinformationandeventmanagement��SIEM)�Ͱ�ȫ��������(securityoperationcenter��SOC)[4]Ҳ���ںܴ�ľ����ԣ�������Ҫһ�N��Ч�ķ������ܵ�푑���ȫ����.ᘌ����W�����{�¼������Բ��ö�N�����������g�팍�F��������ڱ��w���������g���Z�x�W���g���Լ����������L������ģ�͡��ı��ھ����Ȼ�Z��̎��(naturallanguageprocessing��NLP)�Đ�����a�z�y���g.�����������W�Į����Ժ͏��s�ԣ������Wϵ�y�M��ȫ�ֵİ�ȫ��B�z�y�����{�¼���֪�dz����y��ᘌ��������Wϵ�y�c�����ϵ�y�İ�ȫ�����c���{��������������.

�������������һ�N���W��ȫ��Դ֪�R����������ͨ�^�������W��ȫ���_֪�R������c��������һ�����wģ�����������W�c����朰�ȫ���{Ҫ�أ��M��֪�R�����Խ�Q��Դ֪�R���Z�x���|�Ԇ��}������������Ҏ�t�M�����{����.ԓ�������Ը�֪���W�h���ȵİ�ȫ��r���Ԅӻ������ɲ��õľ����ʩ�����S�����W������c���{���֮�g���������Z�x��Ϣ����������{푑�����.������Ҫ������3�cؕ�I��

����1)�������W��ȫ���_֪�R������c�������W��Դ֪�R�c���{������ϲ������Pϵӳ��朽ӈDģ�ͣ������W��ȫ���{Ҫ���u���ṩ֧��.2)�����һ�����W������L�U�������wģ�����������{��Ϣ�����g���P�ԣ���չĿǰ�W�j��ȫ�I���w��ģ��֪�R������Q��Դ��ȫ֪�R���Z�x���|�Ԇ��}�����ṩ���V���İ�ȫ��r��֪.

����3)�����һ�N���ڱ��w�����W��ȫ��Դ֪�R����������ԓ�����܉��֪���Wϵ�y�ȵĸߴ����ԽM���������W������c���{���֮�g���������Z�x��Ϣ�M���aȫ�����Ԅӻ�푑����{����.���P����Ŀǰ���@©���͝��ڵ����{�ѽ����ڴ����Ļ��A�о����W�j��ȫ���ҿ���ͨ�^ʹ�ù����ĽY���������Z�Ժ��_����Ϣ��ȫ֪�R����ƶ������IJ��ԡ����ɺͲ���.

����Syed����[5]���һ���yһ�W�j��ȫģ��UCO�������ˁ��Բ�ͬ�W�j��ȫϵ�y�Į���������֪�Rģʽ�c���õľW�j��ȫ�˜ʣ���������Ϣ�������Q�;W�j�B�ݸ�֪.Kiesling����[6]ͨ�^���ɾW�j��ȫ�I��Ę˜��~�R���c�����ڸ���֪�R�D�V��ETL��������������һ���ӑB�ľW�j��ȫ֪�R�D�V����ͨ�^�ӿ��ṩ�����L������.

�����ィ������[7]���ÈDՓ����Դ���W�W�j�Y���M�н�ģ�����LRNodeRank���c�ә�����u���ںϾW�j�İ�ȫ��r�����һ������{�D�İ�ȫ��r���M����Ӌ����Ҫ�ӹ̵ľW�j߅��.�S�������[8]���Å^�K朵�ȥ���Ļ��������ԣ����o���{����е�������Ϣ�������Å^�K朵Ļ��������������������.�������о���δ��ʽ�������W��ȫ�I����ĸ���֮�g���Pϵ�������{�������о���δ��ߵ��Z�x���e���o�����x����Ҏ�t.���������˰�ȫ�I����Դ֪�R�첢�ԈD�Y���yһ��ʾ������ͨ�^���Բ�֪ͬ�RԴ���������Z�x��Ϣ����m��֪�R���������ṩ֧��.

�����W�j�����(cybersupplychain��CSC)��ȫ�����ڿ��ƺ����������ϵ�y�Դ_���I���B�m�ԡ����o�aƷ��ȫ���ṩ��Ϣ���ϵęC��.Sun����[9]���������ϵ�y�W�j��ȫ�L�U���OӋ������������W��ȫ�Ľ�Q����������������늾W�h���µ�CSC��ȫ��.Kieras����[10]�����һ��ISCRAM��ܣ����ڷ������Wϵ�y�й���朰�ȫ�L�U�������ڴ�ģ�����������������L�U��ָ��.YeboahOfori����[11]�������{�������͙C���W�����g���������е����{�����Է������A�y���{�����R�e�Ѵ��ڵ�CSC©������K��W�j����朰�ȫ���{�ṩ�m���Ŀ��ƴ�ʩ.

����Benthall[12]��©�������c�_Դ�ĿOpenSSL���_�Ű汾���Ɣ������P,����AML(AlhazmiMalaiyalogistic)ģ�͌��ںϔ�������ܛ��������L�U�l�F.Nakano����[13]�����һ������朿��Ŷȿ�ܣ�������C������еĽM���Ƿ�����A���x��Ҫ���ԔM�h�Ŀ�ܞ���A�OӋ���·�������������c������.��Ŀǰ�Ĺ��������@�����©���c�����ι�������cչ�_����CSC��ȫ���{���c�߹����^���c���g��D���о���Ȼȱ��.���������W��ȫ֪�R�����^���������˹������Ϣ�����c�����ߵđ��g�����g�c��ӵ�֪�R���P���S���˹���朰�ȫ���������Z�x��Ϣ�������W��������{�����о��ṩ���C��.

�������w�����ڿ̮���Ϣ������M���I��֪�R���������ã�Ŀǰ�о��ߌ��W�j���{���(cyberthreatintelligence��CTI)�����c���w��ģ�ѽ�ȡ��һ���Mչ.˾�ɵ���[14]��©�����ԡ�©�������Ԫ�س��l���Y�ϾW�j��ȫ�B��Ҫ�ص����c�������һ�N���ڱ��w�ľW�j��ȫ�B��Ҫ��֪�R��ģ�ͣ��������Ϻ����þW�j��ȫ�B��֪�R.�������[15]�����һ�Nͨ�õľW�j��ȫ������ܘ���������͵��^���Pϵ�Uչ�����C���е�©�����w.�Z�����[16]�Ի���Ҏ�t�͙C���W����Y�ϵ���Ϣ��ȡ��ʽ���@ȡ�c�W�j��ȫ���P�Č��w������˘����W�j��ȫ֪�R�D�V�Č��÷�������������Ԫ�Mģ�́�������Ҏ�t.

����Rastogi����[17]�OӋ�ː���ܛ�����wMALOnt��֧����ܛ�����{���Y������Ϣ��ȡ������MALOnt����A�����ː���ܛ��֪�R�D�V����֪�R�D�V�������[�����Pϵ.Mozzaquatro����[18]���W�j��ȫ֪�R�Լ��������A����ʩ���ɵ��\�Еr��ȫ�Oҕ�͆��ӹ��߿����L���ı��wIoTSec��[19]��ʹ��ȫϵ�y�Ԅәz�y��IoT�W�j�����{���ӑB��������m�ı��o����.Choi����[20]�����ϵ�y©���c��ȫ�����ı��w�M�н�ģ����������늱��ʾ��������������W�еĹ�����������F�˿�����Ч�\�еİ�ȫ�C��.

������Ŀǰ�������ߵđ��g��D���������g�c�����^���c©�������c��Y�ϵ��о���̎�ڳ����A�Σ��W�j��ȫ�I�������©�������c�c����ģʽ�������M���о������y�M�ЏͺϹ����A�y�����{�����c����m����.��������ı��wģ����չ��Ŀǰ�W�j��ȫ�I���w��ģ��֪�R�����ṩ���V���İ�ȫ��r��֪��������{푑�����.

����2���W��ȫ��Դ֪�R����

����Ŀǰ�������İ�ȫ��Ϣ��Ƭ����ɢ�ڻ��W�ϣ����а�ȫ�M��MITRE���S�o�Ĺ���֪�R����u�lչ�ɞ�W�j��ȫ�I����ИI�˜�.ͨ�^һ������Ϣ��ȫ�����˜ʺ�Ҏ�������W��ȫ�о��ɹ�����ͨ�^��ʽ�����Z���M�б��_�������F�����.��ȫ�I��֪������֪�R�����ͨ��©����¶(commonvulnerabilitiesandexposures,CVE)������©��������(nationalvulnerabilitydatabase,NVD)��ͨ�����cö�e(commonweaknessenumeration,CWE)��ͨ�ù���ģʽö�e�ͷ��(commonattackpatternenumerationandclassification,CAPEC)��ͨ��ƽ�_ö�e(commonplatformenumeration,CPE)��ATT&CK(adversarialtactics,techniques,andcommonknowledge)���.���ĵ����{�������_�����{���Qƽ�_(openthreatexchange��OTX)����Ϣ����.

����2.1��ȫ֪�R�c���{�����Դ

����CVE��¶���ѱ�¶��©�����������е�ÿ��©������һ����MITRE���x�Ę��R̖�����P����.NVD�ṩ���P�c��ȫ���P��ܛ��©�������P�aƷ���ú�Ӱ�ָ�˵���Ϣ.NVD������CVE�б��ϲ��cCVE�б���ȫͬ����NVD��CVE�б��еėlĿ�ṩ����������Ϣ������Y������Ϣ������ͨ��©���u��ϵ�y(commonvulnerabilityscoringsystem,CVSS)�o���ć����Ե÷ֺ�Ӱ푵ȼ���.CVSS���u��©�������Ե��ИI�����˜ʣ������©���������о��c�̘I©������ƽ�_������CVSS�M���u��.

����CAPEC�ṩ�˹���ģʽ��ąR�����Pע���ǹ����ߌ��W�j���g�����Ե����÷�ʽ���˽��ģʽ�������{�����c�������P��Ҫ.���P���c��Ϣ�t��CWE֪�R��R��.OTX��ȫ��������_�����{��Ϣ�����ͷ����W�j.OTX�����ṩ���{ժҪ������ָ��(indicatorsofcompromise��IoC)������ܛ��������Ѓrֵ����Ϣ������Ҫ���ǣ�OTXƽ�_��ÿ�l�_�����{������P��ATT&CK���g֪�R�M����ö�e���鱾�Č�CTI�c���Ϻ�����W��ȫ֪�R��ӳ���ṩ�˿��е�·��.

����2.2ATT&CK���

����ATT&CK�����MITRE��2013���״����[21].ͨ�^�R�������挍���^�씵���c�����m�����{(advancedpersistentthreat,APT)�M����ӣ�ATT&CK��u�lչ�ɞ�ᘌ��������О�������ͨ���Z�Ժ����ȫ�������ڵ��О����ģ��.ATT&CK����������������W�j�������g�M�ɵĿ�ܣ�����ÿ�N�������g���w�˴����������g.

�����Ĺ����z�y�����{�����ĽǶȣ�ֻ�����_�������g�ͼ��g�������Mһ���Ɯy�������P����������Ϣ.ATT&CK�ڳ��m�������S�������ߵđ��g��D�ͼ��gģʽ��������ȫ�о������ռ��gȫ������֧����ȫ���ֵ��u�����Ԅӻ�푑�.Ŀǰ��ATT&CK��ꇑ��������{�����Ŀ������������о��ߵĘO���dȤ.

�����ڰ�ȫ����о��I��©�����lչ�^�磬©�������Ǐ�ܛ����Ӳ��������ϵ�y���f�h�Ĵ����ԵȽǶ����֣��lչ�^�����[21]�������{�����Ҫ�ռ��c�������О����P���ⲿ���أ�ͨ�^�������{��Ϣ���ṩ���{��Ϣ�Ĺ������_�������{�ļ��r�ܿ�[22].�����W��ȫ�I���������W�����ă��ڏ��s�ԣ����W�O���cϵ�y֮�g�l���Į�����Ϣ���Q�Mһ���ӄ������W�ĽY�����s�ԣ����@©�������о������W�ď��s�h���д��ںܴ�ľ�����[23]������Ŀǰ���P�о�ϣ��ͨ�^�������������Ŀ���cϵ�y���L�U�ĽǶ��M�����W�h���µ����{����.ATT&CK����܉������{�¼����^�y�������Ķ���ͨ�����{�¼��������·.

����3���ڱ��w�����W��ȫ��Դ֪�R����

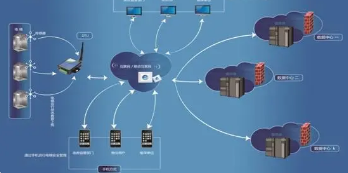

�������������һ�N�����Z�x���w��Ҏ�t߉�����W��ȫ��Դ֪�R��������.���W�h����ᘌ������W�j�Ĺ������ͻ��[24].��2���ķ�����ͨ�ˌ����{�¼��������·�����ṩ���W��ȫ��r���wҕ�D����ᘌ����H���W�h���c�����ϵ�y�İ�ȫ�����c���{��������һ������.

�������wͨ�^���ض��I��֪�R����ʽ���������ڽ�Q���W����朰�ȫ�cCTI֮�g���Z�x���|�Ԇ��}�аl�]����Ҫ����[2526].���ķ��������W��ȫ�I�����֪�RԴ����������W������L�U�������w(riskanalysisofIoTsupplychainontology��RIoTSCO).

�������ĵı��w��ģ�OӋ�ܵ��������w[5,19,27]�Ć��l����ȡ�˲��ָ���{���˴���������ʹ���w���m�ϱ��ĵ�֪�RԴ.���ȣ����ć��@ATT&CK����OӋ���c���g�ͼ��g���P���.ͬ�r�ڌ����W���{�¼��l���Ĉ��������M�н�ģ�r�����ĔM�h�ı��wģ�Ϳ��]�������ι���朰�ȫ����횵ĸ���@Щ��P��֪�RԴ�����������w�о��Ǜ]���漰��.

��������ʹ��OWL�Z��혋���yһ����ʽ��������������F���(Class)���Pϵ�����F�����(Properties).OWL�ı��_�����H��������߉�����ܱ��_���_����֪�R�������¼��ڕr�g�Ϳ��g�ϵ�׃���Լ��Z�x�Pϵ.��������ģ�͵��������������ĺ�벿��ʹ�û����Z�xWebҎ�t�Z���OӋ����Ҏ�t���aȫ���w������������

����4ʾ���c�u��

�����ڱ����У��҂���ʾ�N��r���Mһ���f������������Ŀ����Ժ���Ч��.ᘌ����W��ȫ��Դ֪�R����ں��c��ģ���������Ƚo��һ��朽�ʾ������չʾ���Ϻ�ĈD�Y�������ṩ�������P�Z�x��Ϣ������;��2����ע��չʾ����Ҏ�t�����W��ȫ��Դ֪�R���������еľ��w�÷�.���W�еĸ��NܛӲ�������ڱ��wģ���еČ��������W�h���İ�ȫ��Bͬ�r�ڱ��w�з�ӳ.���Č����W�h���е��ض�����ӳ���ڱ��wģ���У���ͨ�^�OӋ����Ҏ�tչʾģ�͌����W�h���M�����{�u��������.

����5�Y���Z

�������Č��W�j��ȫ�I���_֪�R���M�����Ϻͷ�������©�������������c����Ӱ푵��YԴ�c���g��D���������g����ģʽ�ȶ�Դ����֪�R���ϳ�һ���yһ���Pϵӳ��朽ӈD֪�R�죬�S���W�j��ȫ֪�R����������Z�x��Ϣ������CTI�Ŀɷ����ԺͿ������ԣ��������W��ȫ���{Ҫ���u������.

�������⣬��������˿��������Ϻ�ĈD֪�R��֧����ʹ�õ�֪�R�������������ñ��w�ı��_�����������W�c����朰�ȫ֪�R֮�g���Z�x�Pϵ���Խ�Q��Դ֪�R���Z�x���|�Ԇ��}.���x��ᘌ����H���W�h��������Ҏ�t���܉��֪���W�h���ȵĸߴ����ԽM�����Ԅӻ����������ʩ��ʹ���ڏ��s�����h����푑����{���֣������L�����{�¼�Ӱ푵������ι�������ȫò��

���������īI��

����[1]ZhangYuqing,ZhouWei,PengAnni.SurveyofInternetofthingssecurity[J].JournalofComputerResearchandDevelopment,2017,54(10):21302143(inChinese)(������,����,������.���W��ȫ�C��[J].Ӌ��C�о��c�lչ,2017,54(10):21302143)

����[2]YangAn,HuYan,ZhouLiang,etal.Anindustrialcontrolsystemanomalydetectionalgorithmfusionbyinformationflowandstateflow[J].JournalofComputerResearchandDevelopment,2018,55(11):25322542(inChinese)(������ߣ���������.������Ϣ���͠�B���ںϵĹ���ϵ�y�����z�y�㷨[J].Ӌ��C�о��c�lչ,2018,55(11):25322542)

����[3]JieLin,WeiYu,NanZhang,etal.AsurveyonInternetofthings:Architecture,enablingtechnologies,securityandprivacy,andapplications[J].IEEEInternetofThingsJournal,2017,4(5):11251142

����[4]SchinaglS,SchoonK,PaansR.Aframeworkfordesigningasecurityoperationscentre(SOC)[C]//Procofthe48thHawaiiIntConfonSystemSciences(HICSS).Piscataway,NJ:IEEE,2015:22532262

�������ߣ������J1��ҫ1��t2������1

�D�dՈע�����l��W�gՓ�ľW��http://www.zpfmc.com/dzlw/29564.html